zur DB-Berechtigung

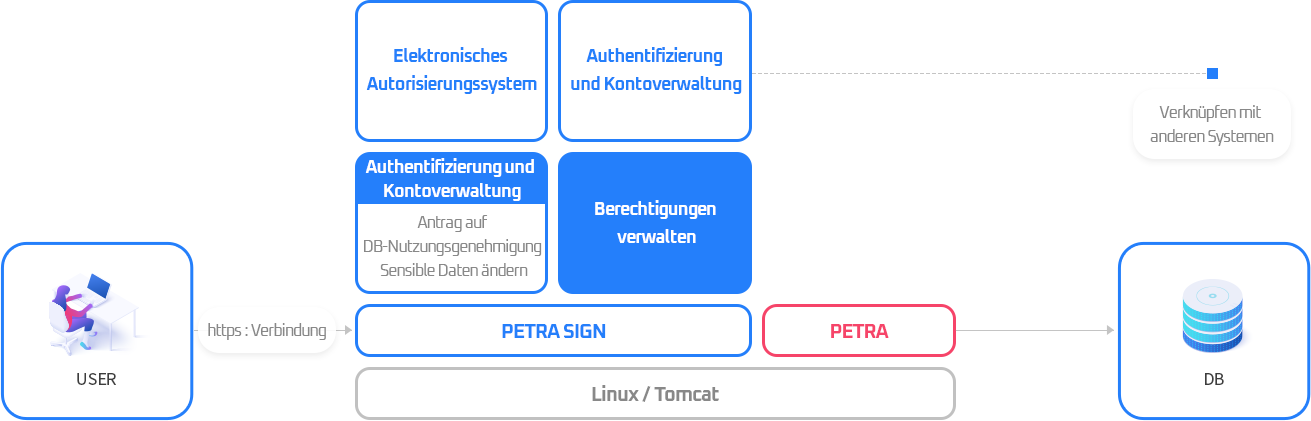

PETRA SIGN

Petra Sign verfügt über ein webbasiertes Autorisierungssystem, das mit einem DB-Zutrittskontrollsystem

kombiniert ist und den Vorschriften zur elektronischen Finanzmarktaufsicht entspricht. Insbesondere für

Unternehmen, die ein elektronisches Rechnungseingangsbuch führen.

Basierend auf Benutzerberechtigungsanfragen und Administratorgenehmigungen werden automatisch

Datenbankzugriffs- und SQL-Ausführungsberechtigungsrichtlinien generiert, die Geschäftseffizienz verbessert

und Daten während des Genehmigungsprozesses effektiv verwaltet und schützt.

Zusätzlich können wir durch die Einhaltung des Prinzips der geringsten Privilegien und das

Prinzip der Aufgabentrennung Unfälle wie Datenlecks, Offenlegung und Manipulation, verhindern.

Relevante Gesetze und Regelkonformität

| Vorschriften zur elektronischen Finanzmarktaufsicht | |

|---|---|

| Artikel 27 (Kontrolle des digitalen Hauptbuchs) |

①Geldinstitut oder elektronische Finanzdienstleister müssen ein separates Änderungsverfahren für das digitale Hauptbuch aufgrund von Störungen oder Fehlern anlegen. ②Das Verfahren gemäß Abs. 1 umfasst die Bestimmung und Art der Änderung, die Benennung der Änderungsbehörde, die automatische Aufzeichnung und Speicherung der Inhalte vor und nach der Änderung sowie die Überprüfung der Rechtmäßigkeit der Verarbeitung durch Dritte. ③Geldinstitut oder elektronische Finanzdienstleister müssen regelmäßig über das Computersystem prüfen, ob die verbuchten Beträge wichtiger Daten wie Bilanzen, verschiedene Nebenbücher, Transaktionsaufzeichnungen übereinstimmen. ④Falls bei der Überprüfung gemäß Absatz 3 eine Diskrepanz entdeckt wird, ist das Geldinstitut oder der elektronischen Finanzdienstleister dazu verpflichtet, den Inhalt der Ursache und der Maßnahmen für fünf Jahre in elektronischer Form aufzubewahren. ⑤Wenn ein Finanzunternehmen oder ein elektronischer Finanzdienstleister direkt auf das Hauptbuch zugreift, um zu ändern, zu löschen oder einzufügen, müssen die Betreiber- und Arbeitsdaten aufgezeichnet und fünf Jahre lang aufbewahrt werden. |

| Artikel 28 (Kontrolle von Transaktionen etc.) |

① Geldinstitute oder elektronische Finanzdienstleister müssen eine doppelte Bestätigung durch Autorisierung einer verantwortlichen Person ermöglichen, damit die Verarbeitung von Transaktionen mit hohem Unfallrisiko sichergestellt wird. ② Zur Erfüllung wichtiger Aufgaben im Informationsverarbeitungssystem müssen Geldinstitute oder elektronische Finanzdienstleister das Hauptbuch, wichtige Informationen oder Benutzerinformationen durch eine verantwortliche Person doppelt überprüfen. |

Hauptfunktion des Produktes

Elektronisches Autorisierungssystem

- Echtzeitprüfung des Genehmigungsstatus, z. B. Genehmigung oder Zurückweisung, usw.

- Bietet eine Vielzahl von Genehmigungsfunktionen, einschließlich Prioritäts-, Ersatz- und Genehmigungsmöglichkeiten bei Abwesenheit

- Direkte Einstellung des Genehmigungsprozesses möglich

- Es ist möglich, den Genehmigungsprozess je nach Benutzer, Organisation und Position zu bestimmen.

Verschiedene Antragsformulare für Genehmigungen

- Bereitstellung von Berechtigungsanfragen wie DB-Verbindung, SQL-Ausführung, Demaskierungsabfrage, Benutzerregistrierung usw.

Antrag auf Änderung der DB-Daten

- Anzahl der Daten vor und nach der Änderung und Daten können überprüft werden.

- Bereitstellung einer Funktion zum Ändern des Hauptbuchs zur Einhaltung gemäß den Vorschriften der Finanzmarktaufsichtsbehörde

Verbindung und kundenspezifische Anpassungen

- Unterstützung der ITMS-Verbindung mit vorhandenen Kontoverwaltungen, Authentifizierung, Benachrichtigungen, elektronischen Autorisierungssystemen usw.

- Die Funktionen können an die Arbeitsumgebung angepasst werden.

Besonderheiten des Produkts

-

Sichere Verarbeitung bei Änderungen

sensibler Informationen- Um eine stabile Verarbeitung zu gewährleisten, wird das genehmigte SQL direkt vom Produkt ausgeführt, wenn sensible Informationen geändert werden.

-

Abfrage des Zugangsstatus in Echtzeit

- Echtzeit-Überprüfung von Genehmigungsanträgen und Berechtigungserteilungsstatus

- Verwaltung der Administratorberechtigungen, um Benutzerberechtigungen zu überprüfen und erneut abzurufen